De wereld van cyberdreigingen in 2023 werd gekenmerkt door diverse cyberaanvallen van verschillende actoren, zoals hacktivistische groepen, ransomwaregroepen en door staten gesponsorde hackersgroepen. Terwijl cybercriminelen voornamelijk gericht zijn op financieel gewin, is er een sterk verband tussen geopolitiek en cyberaanvallen uitgevoerd door hacktivisten en staatsgesponsorde actoren.

Het conflict tussen Oekraïne en Rusland

Het conflict tussen Oekraïne en Rusland, dat in 2022 begon, bracht hacktivisme opnieuw onder de aandacht. Hacktivistische groepen speelden een cruciale rol in het trekken van aandacht naar fysieke en ideologische activiteiten tijdens het conflict. In 2023 waren veel hacktivistische activiteiten gelinkt aan dit conflict, met verschillende groepen die online verschenen om de belangen en politiek van de betrokken partijen te ondersteunen.

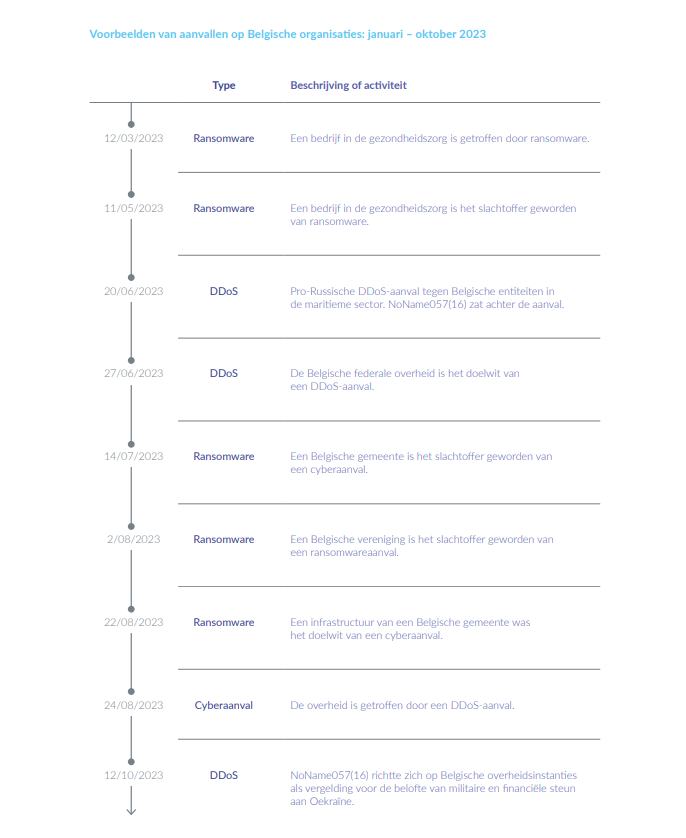

Hun favoriete aanvallen waren onder andere DDoS-aanvallen (Distributed Denial of Service), het defacen van websites en hack-and-leak-operaties. Pro-Russische hacktivistengroepen richtten zich niet alleen op Oekraïne, maar ook op andere Europese landen, waaronder België. Hun doelwitten waren vooral overheids- en militaire entiteiten, maar ook organisaties in sectoren als energie, transport, logistiek, bankwezen, telecommunicatie en gezondheidszorg.

Ransomware: De voortdurende dreiging

Ransomwareaanvallen bleven de belangrijkste cybercriminele activiteit die invloed had op organisaties, inclusief kritieke infrastructuren, in Europa en de Verenigde Staten. De sectoren die het meest getroffen werden, waren productie, IT, gezondheidszorg, onderwijs, zakelijke en adviesdiensten, recht en financiën. Sinds het uitbreken van de oorlog in Oekraïne is er een toename van ransomwareaanvallen tegen gemeenten en overheidsdiensten in Europese landen, waaronder België.

APT-campagnes en cyberspionage

Geopolitiek blijft een drijvende kracht achter de ontwikkeling van APT-campagnes (Advanced Persistent Threat), met cyberspionage als hoofddoel. Deze aanvallen worden voornamelijk uitgevoerd door staatsgesponsorde hackersgroepen en hebben een aanzienlijke impact op de doelwitten. Bekende groepen zoals APT 28 (Fancy Bear), APT 29 (Cozy Bear) en Lazarus Group bleven wereldwijd actief en voerden intensieve activiteiten uit tegen verschillende Europese doelwitten.

Het Belgische cyberdreigingslandschap

Belgische organisaties waren in 2023 voornamelijk slachtoffer van ransomware- en DDoS-aanvallen, maar ook van andere cyberincidenten zoals datalekken en CEO-fraude. Net als in andere Europese landen blijft ransomware de grootste en meest constante cyberdreiging in België. Groepen zoals LockBit, Play en Cl0p vielen Belgische organisaties aan, waarbij LockBit de meeste slachtoffers maakte.

Vooruitblik naar 2024

Ransomwareaanvallen zullen waarschijnlijk een van de meest voorkomende en schadelijke cyberbedreigingen voor België blijven. Afhankelijk van de geopolitieke situatie en de maatregelen die België neemt, blijft het risico op DDoS-aanvallen door hacktivistische groepen bestaan. Bovendien zal België een belangrijk doelwit blijven voor cyberspionage, vooral vanwege de aanwezigheid van internationale bedrijven, organisaties en EU-instellingen in Brussel.